Tracking, Cookies, Datenschutz und Werbenetzwerke, die einen beim Surfen verfolgen, stets im Interesse möglichst viel über Dein Verhalten zu erfahren, Deine Interessen kennenzulernen und Nutzerprofile zu erstellen. Klingt ganz schön gruselig und kompliziert, oder? So kompliziert ist das aber gar nicht. Ich erkläre Dir, wie Werbenetzwerke funktionieren und welche Instrumente beim Tracking eingesetzt werden.

Und gegen ein mulmiges Gefühl beim Surfen oder Datenschutzbedenken gibt es ebenfalls jede Menge nützlicher Tipps.

Was ist Webtracking?

Webtracking beschreibt ganz allgemein den Prozess, das Nutzerverhalten von Personen im Internet kontinuierlich zu messen und zu analysieren. Nicht auf die eigene Website bezogen, sondern im besten Fall über viele Websites und einen langen Zeitraum hinweg. Die bekanntesten Verfahren und Instrumente dafür sind Cookies und Fingerprinting. Daraus werden dann Persönlichkeitsprofile erstellt und Verhaltensmuster abgeleitet.

Ziel des Webtrackings ist es, Nutzern auf Basis der gesammelten Daten möglichst personalisierte Werbeangebote zu unterbreiten. Diese Werbeangebote werden dann beim Surfen auf unterschiedlichen Websites in Form von verschiedenen Kampagnentypen ausgespielt: Bannerwerbung beim Besuch des GMail Postfachs, Videowerbung beim Besuch von YouTube, Werbung im Playstore, auf Nachrichtenseiten, Blogs usw.

Du solltest das Webtracking übrigens nicht mit der Webanalyse verwechseln. Bei der Webanalyse geht es darum, Nutzerverhalten der eigenen Website-Besucher zu messen.

Aus welchen Quellen kommt der Traffic? Wie Verhalten sich die Nutzer während einer Sitzung? CTR, A/B-Tests, Conversions, Dashboards, der ganze Kram. Es dient der Marktforschung eines Unternehmens.

Lust auf einen kurzen Test? Bei coveryourtracks sieht man, welche Informationen beim Aufruf einer Website aus Deinem Browser ausgelesen werden können.

Die digitale Werbebranche: Werbenetzwerke, Websites und Tracker

Werbenetzwerke bündeln die Daten

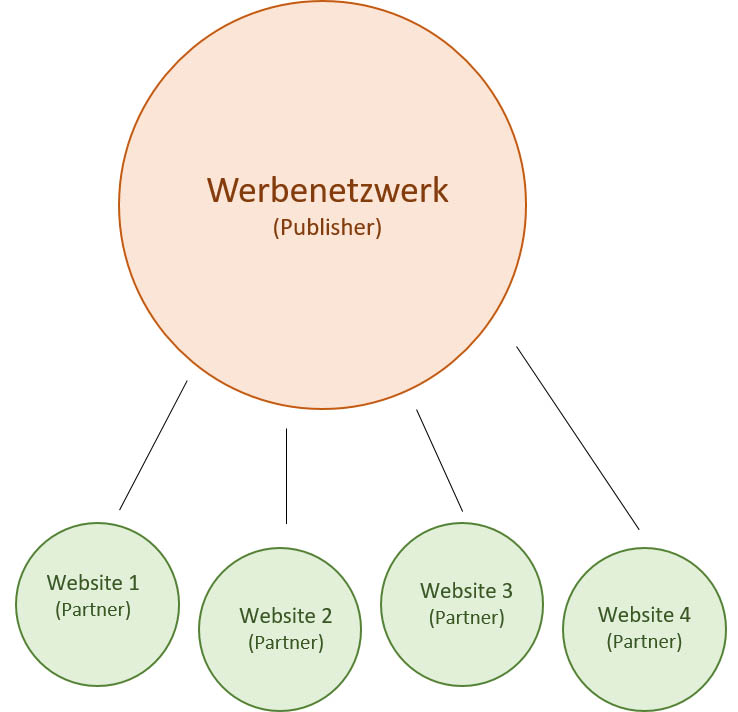

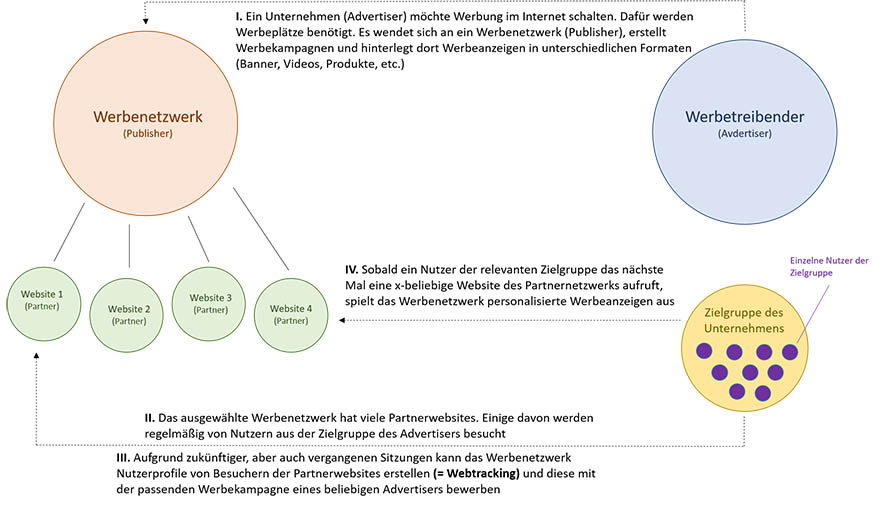

Um Nutzer über verschiedene Websites zu bewerben, braucht es eine Art „Aggregat“, welches diese Nutzerdaten bündelt und Werbetreibenden zur Verfügung stellt. Diese Aufgabe übernehmen sogenannte Werbenetzwerke. Das größte und bekannteste digitale Werbenetzwerk stellt Google selbst.

Darüber hinaus gibt es allerdings selbstverständlich weitere, durchaus große Mitbewerber. Gerade Unternehmen mit einem hohen Marketingbudget werden sich nicht ausschließlich auf das Google Werbenetzwerk verlassen wollen.

Schematische Darstellung der digitalen Werbebranche zwischen Advertiser und Publisher.

Werbepartner und ihre Websites

Jedes Werbenetzwerk besteht aus einer Vielzahl unterschiedlicher Websites („Partner“). Je mehr reichweitenstarke Website-Partner bei einem Werbenetzwerk sind, umso besser können Werbeanzeigen unterschiedlichen Zielgruppen ausgespielt werden.

Ist ja logisch: Ein kleines Werbenetzwerk mit bloß wenigen Websites kann einige Zielgruppen womöglich gar nicht bedienen, da die Partnerwebsites keinen Bezug zur beworbenen Zielgruppe haben.

Besteht das Werbenetzwerk hingegen aus namhaften und reichweitenstarken Partnern, die möglichst viele Zielgruppen gleichzeitig bedienen (z.B. Nachrichtenseiten), steigt die Wahrscheinlichkeit, eine Werbekampagne dem richtigen Nutzer auszuspielen.

Schematische Darstellung eines Werbenetzwerkes und seiner Partner.

Tracker sammeln die Daten

Um Nutzer über verschiedene Websites hinweg verfolgen zu können, binden Website-Betreiber den gleichen Tracker auf ihrer Website ein. Der Tracker ist in der Regel eine JavaScript Datei, die beim Aufruf der Website geladen wird. Sie können sich zum Beispiel hinter Social Share Buttons verbergen oder einfach im Quellcode der Website hinterlegt werden. Der wohl bekannteste Tracker ist Google Analytics. Er verknüpft eine Website mit einem Google Analytics Konto, damit erfasste Nutzerdaten dort gesammelt werden können.

Schematische Darstellung der digitalen Werbebranche (Advertiser, Publisher Zielgruppe).

Webtracking Methoden und Instrumente

Beim Sammeln der Daten kommen verschiedene Tracking-Technologien zum Einsatz. Einige davon sind in unveränderter Form seit den frühen Tagen der digitalen Werbebranche im Einsatz. Andere Instrumente kamen nach und haben inzwischen wieder ausgedient. Seit einigen Jahren befindet sich die digitale Werbebranche in einem heftigen Umbruch. Nicht zuletzt der Cambridge Analytica Skandal und Edward Snowden haben den Datenschutz ins Rampenlicht gerückt. Das hat technische und regulatorische Änderungen nach sich gezogen.

Entwicklungen im Bereich alternativer Webtracking Technologien laufen allerdings schleppend. Offensichtlich ist es besonders schwierig, einen adäquaten Ersatz mit ähnlich effizienten Ergebnissen wie dem Webtracking zu finden. Semantisches- sowie Kontext Targeting liefern zum Beispiel wohl schlechtere Ergebnisse, das People Based Targeting (Stichwort Metaverse) ist noch weit davon entfernt massentauglich zu sein. Deshalb findet das Tracking heutzutage überwiegend noch immer mit herkömmlichen Methoden statt.

IP-Adressen

Wie Du vielleicht weißt, verfügt jeder Internetanschluss über eine eigenständige IP-Adresse. Über diese IP-Adresse kommunizieren einzelne angeschlossene Geräte mit dem Internet. Beim Aufruf einer Website wird eine Verbindung zwischen Deinem Gerät und dem Webserver der Website hergestellt. Dabei überträgt der Browser einige Meta Daten an den Webserver, damit der Webserver die Anfrage zuordnen kann und weiß, wem er antworten muss.

Website-Betreiber speichern diese Meta Daten oft als sogenannte Logfiles auf dem eigenen Webserver ab. Aus der Logfile-Analyse können dann Rückschlüsse auf Besucher gezogen werden.

Tipp: Die Meta Daten werden im sogenannten HTTP Header übermittelt. Neben der IP-Adresse finden sich dort Informationen zum genutzten Browser, Betriebssystem und mehr.

Einerseits ist das IP-Tracking ungenau, weil in einem Netzwerk auch unterschiedliche Personen surfen können. Anhand der Bewegungsprofile lassen sich aber dennoch Rückschlüsse auf unterschiedliche Nutzer hinter der gleichen IP-Adresse ziehen.

Der Hauptnutzen von IP-Tracking liegt aber sowieso bei der Lokalisierung. Dabei lässt sich die ungefähre Region des Nutzers auslesen. Diese Methode wird zum Beispiel bei Werbekampagnen mit Ausrichtung auf einen bestimmten Standort (Geotargeting) eingesetzt.

Eigene Darstellung: Beispielhafte Aufteilung verschiedener IP-Bereiche in Deutschland nach Bundesländern.

Juristisch gesehen handelt es sich bei IP-Adressen übrigens um personenbezogene Daten. Daran gibt es inzwischen keine Zweifel mehr. Vergiss also nicht, eine entsprechende Textpassage auf der Datenschutzseite zu hinterlegen, wenn Du Logfiles speichern und analysieren möchtest.

Cookie Tracking – Diese Arten gibt es

Die häufigste Methode beim Webtracking ist das Cookie Tracking. Dabei werden beim Besuch einer Website identifizierbare Informationen auf dem Gerät des Nutzers gespeichert. Diese können dann bei einem erneuten Besuch eingesehen oder auch beim Surfen auf anderen Websites abgerufen werden.

Die allseits bekannten „Textdateien“ im Browser des Nutzers sind dabei nicht die einzige Variante. Es handelt sich vielmehr um einen Überbegriff, der feiner in unterschiedliche Arten von Cookies unterteilt werden kann.

| HTTP Cookies | Flash Cookies | HTML5 Storage | |

| Kapazität | 4kb | 100kb (default) | 5mb (default) |

| Speicherort | SQL Datei (Firefox) | Außerhalb des Browsers | SQL Datei (Firefox) |

| Berechtigung | Nur der Browser | Alle Browser auf dem Gerät | Nur der Browser |

HTTP Cookies

Diese Cookies haben die meisten Menschen beim Thema Webtracking im Kopf. Sie werden beim Besuch einer Website als Dateien auf dem Gerät abgespeichert. Eine Besonderheit bei HTTP Cookies ist das Ablaufdatum. Zum Beispiel läuft das für die Nutzer-ID zuständige Google Analytics Cookie (_ga) genau zwei Jahre nach der letzten Interaktion mit der zugehörigen Website ab.

Bei einem erneuten Besuch können gesetzte Cookies ausgelesen und der Nutzer einem vorhandenen Datensatz bzw. Nutzerprofil zugeordnet werden. Werbenetzwerke können dem Nutzer auf diese Weise personalisierte Werbung auf der besuchten Website einblenden.

Tipp: HTTP Cookies können nur von der Domain ausgelesen werden, die sie auch erstellt hat. Man kann Cookie Werte bei einem Domainwechsel des Nutzers aber auch einfach in die URL übergeben, auf der Ziel-Domain auslesen und in ein neues Cookie speichern.

Flash Cookies (Local Shared Objects)

Diese Methode ist heutzutage nahezu ausgestorben. Aber als der Adobe Flash Player in den 2000er Jahren noch auf nahezu jedem Computer installiert war, konnte man sogenannte Flash Cookies erstellen. Im Vergleich zu klassischen Cookies haben sie eine längere Lebensdauer und funktionieren sogar browserübergreifend. Man muss sie außerdem manuell löschen, weshalb sie auch “Super Cookies” genannt werden.

Inzwischen hat Adobe den Flash Player eingestellt und rät Nutzern dringend das Programm zu deinstallieren. Auf modernen Browsern sollte er aber sowieso nicht mehr funktionieren. Seit der Einführung von HTML5 Ende der 2000er Jahre gibt es außerdem einen noch effektiveren Ersatz.

Info: Im Jahr 2009 haben 54 der 100 populärsten Websites der Welt 281 Flash Cookies gesetzt. Insgesamt wurden 3602 Cookies auf 98 der 100 untersuchten Websites gefunden – nur wikipedia.org und wikimedia.org verzichteten ganz auf Cookies. Zwei Jahre später hat sich die Zahl der Cookies bereits knapp verdoppelt, die Verbreitung von Flash Cookies ging allerdings zurück.

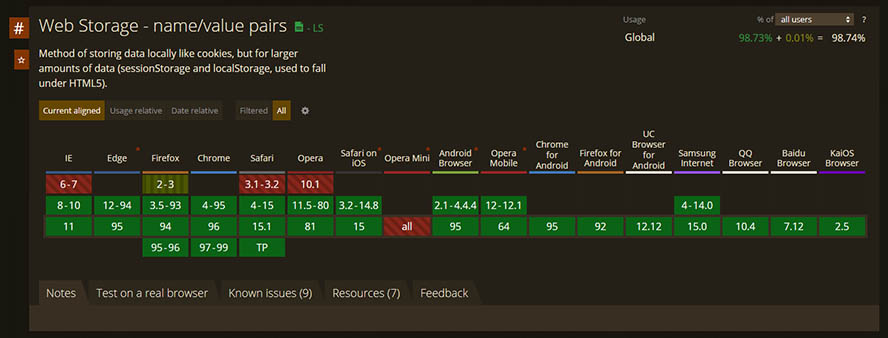

HTML5 Cookies – Web Storage

HTML5 bietet die Möglichkeit Informationen im Web Storage des Browsers zu speichern. Das ist praktisch für Werbenetzwerke, denn so waren sie beim Speichern der Cookies schon relativ früh nicht mehr auf den Flash Player angewiesen. Ein weiterer Vorteil ist der zusätzliche Speicherplatz. Heute wird Web Storage von nahezu allen modernen Browsern unterstützt.

Support von webstorage auf unterschiedlichen Browsern. (Quelle: caniuse.com.)

Evercookies

Diese Cookies waren der absolute Traum für das Webtracking. Die ursprünglich zur Demonstration von IT-Schwachstellen erstellte Technologie wurde schon bald zweckentfremdet. Im Jahr 2013 wurde bekannt, dass u.a. die NSA Evercookies eingesetzt hat.

Die Besonderheit von Evercookies ist, dass sie einen Nutzer auch mit gelöschten HTTP-, Flash- und HTML5-Cookies identifizieren konnten. Sobald dies geschah, wurde wieder ein identifizierbares Cookie auf dem Gerät des Nutzers abgespeichert. Und so ging das Spiel immer weiter und weiter.

Inzwischen sind Evercookies nicht mehr verbreitet. Seit 2017 haben sie auf den Chrome und Safari Browsern keinen Effekt mehr. Bei Firefox waren sie zumindest vor wenigen Jahren noch aktiv. Dort gibt es aber andere Möglichkeiten das Problem zu umgehen, z.B. das sogenannte First Party Isolation (FPI).

1st und 3rd Party Cookies

Alle genannten Arten von Cookies können in zwei Kategorien unterteilt werden.

Dabei wird nicht nach der Cookie Technologie unterschieden, sondern wer das Cookie im Browser speichert:

- 1st Party Cookies: Diese Cookies werden von der besuchten Domain gespeichert

- 3rd Party Cookies: Diese Cookies werden von fremden („dritten“) Domains gespeichert

Die digitale Werbebranche mit Google an vorderster Front arbeitet fleißig an einer Alternative zum klassischen Cookie Tracking. Denn aufgrund der inzwischen eher negativen Konnotation von Cookies und ungünstigen Entwicklungen am Markt (mehr AdBlocker, DSGVO, mehr Datenschutz bei Browsern etc.) sind die Tage des Cookie Trackings gezählt.

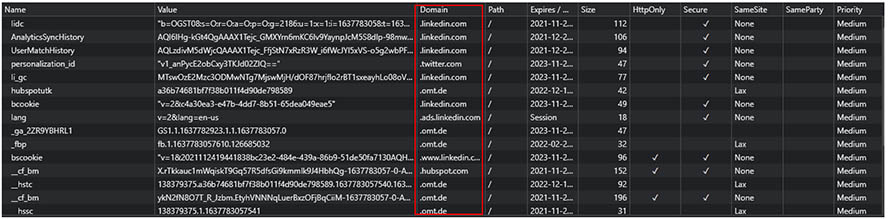

Screenshot aus den Chrome Entwickler Tools: Abbildung aller Cookies auf der Startseite von omt.de

Erste Schritte in Richtung alternative Webtracking Methode sind leider erfolglos geblieben. Mitte des Jahres stellte Google Tests zum FLoC Algorithmus vorerst ein. Der als „Privacy Sandbox“ beworbene Ansatz sollte das Webtracking revolutionieren und Cookies sowie Fingerprints zumindest langfristig ersetzen. Daraus wird vorerst aber nichts.

Tipp: FLoC steht für Federated Learning of Cohorts und beschreibt den Prozess Nutzer in unterschiedliche Kohorten, also Gruppen von Nutzern mit ähnlichen Interessen und/oder Eigenschaften, einzuteilen. Diese Nutzercluster können dann gezielt beworben werden.

Die Zukunft der 3rd Party Cookies

Noch vor wenigen Jahren waren sogenannte 3rd Party Pixel der heilige Gral des Webtrackings. Der Druck von Konsumenten nach einigen Skandalen und Änderungen im gesetzlichen Rahmen führten jedoch zu einem deutlichen Rückgang. Hinzu kommen technische Hürden wie Cookie Banner, die häufig in einer Ablehnung der Cookies enden und die inzwischen weite Verbreitung von Tracking Blockern.

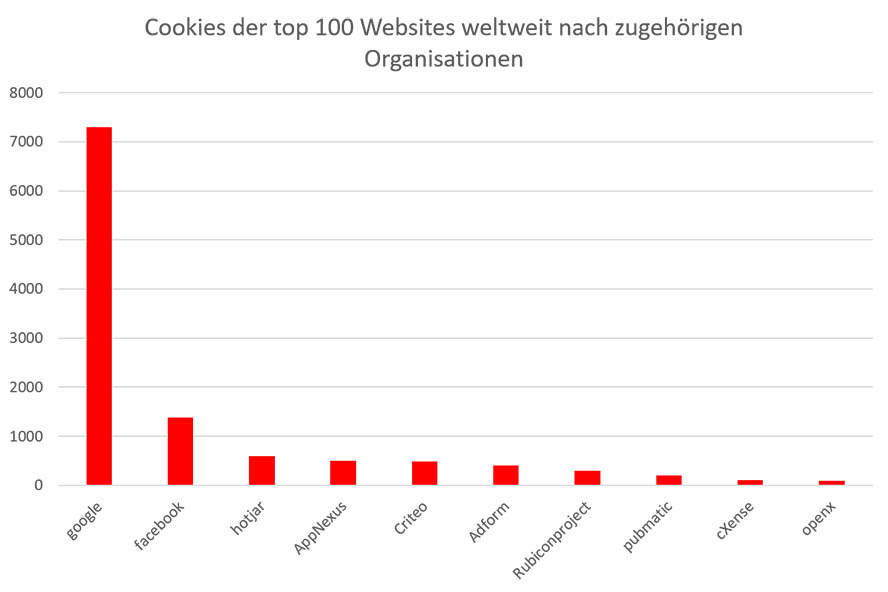

Von einigen Browsern werden 3rd Party Cookies heutzutage bereits ab der Installation blockiert. Einzig Chrome hält als größter Nutznießer noch an aktivierten 3rd Party Cookies fest. Das ist nachvollziehbar, weil acht der zehn am häufigsten eingesetzten 3rd Party Tracker Google zuzuordnen sind.

Info: Als 3rd Party Cookies werden Cookies bezeichnet, die von einer fremden Domain stammen. Wenn man beispielsweise auf “omt.de” surft, aber Cookies von “linkedin.com” oder “twitter.com” gesetzt werden.

Den Gnadenstoß verpasste dieser Technologie dann Google selbst. Anfang 2020 wurde dort verkündet, den Support für 3rd Party Cookies beim Chrome Browser komplett einzustellen. Bei einem Marktanteil von knapp 70% aller Internetnutzer hätte das enorme Auswirkungen auf die digitale Werbebranche.

Zuordnung von Cookies der Top 100 Websites weltweit zu Werbenetzwerken: “Web Tracking Under the New Data Protection Law: Design Potentials at the Intersection of Jurisprudence and HCI” i-com, vol. 19, no. 1, 2020, pp. 31-45. Link

Kürzlich ist Google aber doch nochmal zurückgerudert und hat zumindest die Deadline etwas nach hinten verschoben. Das Ende wird nun offiziell zum Schluss des dritten Quartals 2022 eingeläutet – sollte Google das Ganze nicht nochmal verschieben. Ob der schleppende Fortschritt bei Ersatztechnologien im Rahmen der Privacy Sandbox dafür verantwortlich ist, kann man nur vermuten. Dass FLoC suckt liest man allerdings häufig. Google selbst spricht davon der Werbeindustrie und Regulatoren mehr Zeit für die Umstellung zu geben.

Fingerprinting

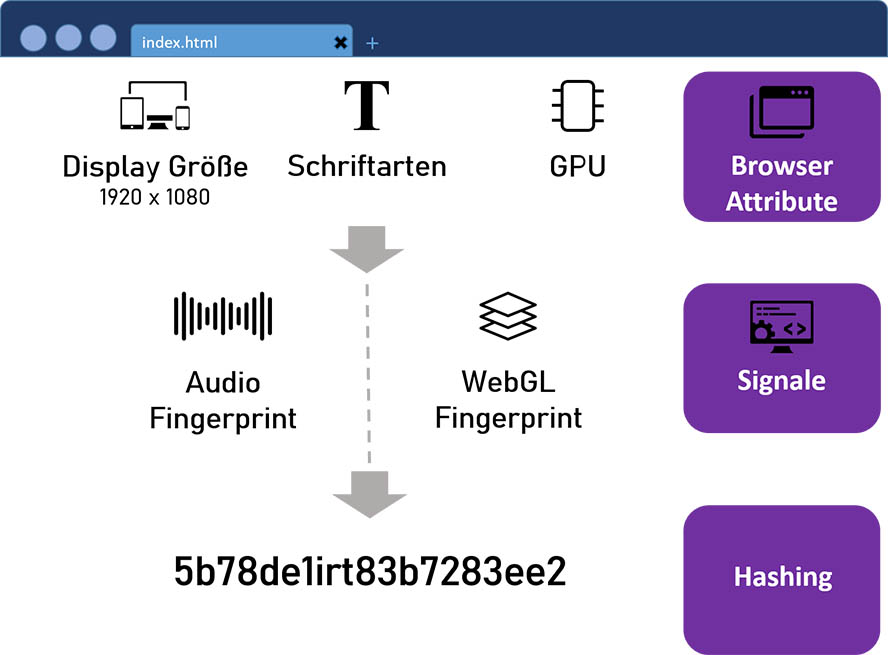

Eine weitere beliebte Methode ist das Tracking des digitalen Fingerabdrucks. Dabei werden Nutzer anhand verschiedener Informationen identifiziert, die auf das genutzte Gerät und den Browser zurückzuführen sind. Der Vorteil an dieser Tracking Methode ist, dass in der Regel beide Messpunkte über einen längeren Zeitraum unverändert bleiben (bis zum Kauf eines neuen Geräts oder seltener einem Browserwechsel).

Eigene Darstellung: Verschiedene Arten von Fingerprints enden in einem Hash.

Im Gegensatz zu Cookies können Fingerprints weder gelöscht noch ordentlich geblockt werden. Denn beim Besuch einer Website hinterlässt der Browser immer Informationen – man kann lediglich versuchen, bestimmte Teile des Fingerprints zu unterbinden oder die Informationen im Fingerprint selbst zu bestimmen.

Tipp: Auf browserleaks.com gibt es verschiedene Tests zum Fingerprinting. Falls die Tests in einer hohen „Uniqueness“ münden, ist das negativ, weil Dein Browser dann einzigartig ist und einfach zugeordnet werden kann.

Folgende Informationen können im Browser ausgelesen und für das Fingerprinting genutzt werden (eine vollständige Übersicht gibt es hier):

- Gerät und Modell

- Displaygröße und Auflösung

- Genutzte Hardware

- Betriebssystem

- Browser Version

- Plugins und Erweiterungen

- Einstellungen zur Zeitzone

- Einstellungen zur Sprache

- usw.

Zu den bekanntesten Methoden zählt das Canvas Fingerprinting. Dabei wird der Browser aufgefordert ein HTML5 Canvas Element zu rendern. Je nach hinterlegten Browser-Einstellungen, aber auch der verwendeten Software und sogar Hardware, ergibt sich aus dem gerenderten Canvas Element ein identifizierbarer Hashwert.

Eine weitere gängige Methode wird im Fachjargon als Media Device Enumeration bezeichnet. Dabei werden Informationen über Kamera und Mikrofon gesammelt. WebRTC kann prinzipiell relativ einfach deaktiviert werden. Allerdings führt das schnell zu Problemen bei Konferenzen oder anderen Formen von Kommunikation im Browserfenster.

Zuletzt würde ich noch kurz AudioContext erwähnen. Ähnlich wie beim Canvas werden dabei Soundschnipsel im Audiobuffer generiert, manipuliert und wieder ausgelesen. Das führt ebenfalls zu einem gut identifizierbaren Hashwert.

Alle Testmöglichkeiten für die vorgestellten Fingerprints im Überblick:

Tipp: Es gibt Plugins, die zur Verschleierung des Fingerprints den User Agent beeinflussen. Davon sollte man aber lieber die Finger lassen, weil dabei schnell Ungereimtheiten entstehen. Der Nutzer sticht dann wie ein bunter Vogel aus der Masse heraus.

So schützt Du Dich vor Webtracking

Warum überhaupt schützen?

In den letzten Jahren gab es viele Ereignisse, die zu großem Unmut bei Bürgern und Regierungen geführt und eine Krise in der digitalen Werbebranche ausgelöst haben. Der Cambridge Analytica Skandal und die Veröffentlichungen von Edward Snowden haben unbequeme Wahrheiten offenbart. Inzwischen ist es nicht von der Hand zu weisen, dass viele verschiedene Gruppen ein großes Interesse daran haben, das Verhalten von Nutzern im Internet möglichst lückenlos aufzuzeichnen.

In erster Linie betrifft das Werbenetzwerke, aber auch Cyberkriminelle und (ausländische) Regierungen sind fleißig am Tracken. Für den Schutz spielt das aber gar keine so große Rolle, weil jede Gruppe die gleichen Tracking Methoden nutzt. Regierungen haben dabei bloß einen Vorteil aufgrund des zusätzlichen Zugriffs auf Daten.

Tipp: Einsteigern lege ich die interaktive Web-Doku „Do Not Track“ von 2015 ans Herz (u.a. von ARTE und BR produziert). Einige interaktive Beispiele funktionieren nicht mehr richtig, weil die genutzten Technologien sich inzwischen verändert haben. Trotzdem, eine tolle Doku mit tiefen Einblicken zum Thema Tracking.

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenMach Dir selbst ein Bild

Ein interessantes Beispiel für den Nutzen grundsätzlich unbedenklicher Metadaten hat auch der deutsche Data Scientist David Kriesel in seinem Vortrag „SpiegelMining“ vorgestellt. Über einen Zeitraum von ca. einem Jahr hat David alle Spiegelartikel gecrawlt.

Aus den öffentlich zugänglichen und an und für sich absolut nichtssagenden Daten konnte er u.a. folgende Schlüsse ziehen:

- Welche Ressorts beim Spiegel ausgebaut und welche abgebaut werden

- Informationen zur Personalstruktur (wer beginnt wann seinen Tag, wer verlässt das Unternehmen, wer fängt neu beim Unternehmen an)

- Ob Artikel selbst- oder fremdgeschrieben sind

- Wie der Spiegel mit der Kommentarfunktion Einfluss auf den gesellschaftlichen Dialog nimmt

- Welche Mitarbeiter ein Techtelmechtel miteinander am Laufen haben 😏

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenDer Zug ist noch lange nicht abgefahren

Viele Nutzer denken, sie hätten bereits zu viele Daten hinterlassen und ein zusätzlicher Schutz würde den Kohl auch nicht fett machen. Das ist allerdings falsch.

Obwohl bereits hinterlassene Daten nicht so einfach verschwinden werden, kann die zukünftige Zuordnung unterbunden werden:

1. Beginnt man sich vor Webtracking zu schützen, erschwert man die Verknüpfung getrackter Daten zum bisherigen Nutzerprofil.

2. Dadurch ist man ab dem Zeitpunkt der Schutzmaßnahmen deutlich anonymer im Internet unterwegs.

3. Es wird zwar immer wieder Momente geben, in denen man dem alten Nutzerprofil zugeordnet wird, aber das ist je nach Trackingschutz ebenfalls nicht bedenklich, weil die Zuordnung bei der nächsten Website schon wieder fehlen kann.

Auf diese Weise hinterlässt man zwar ab und zu noch Daten, die dem bisherigen Nutzerprofil zugeordnet werden können, allerdings sehr lückenhaft. Die Zuordnung dieser Daten geschieht auch nur noch in Ausnahmefällen.

Das Ziel beim Schutz vor Webtracking besteht nämlich nicht darin, sich vollkommen anonym im Internet zu bewegen – das wäre ein anderes Threat Model. Aber aus Sicht von Werbenetzwerken in der grauen Masse unterzugehen, ist gar nicht so schwierig.

Wer heutzutage übrigens immer noch glaubt, „nichts zu verbergen zu haben“ oder der Tracking-Lobby Propaganda für mehr Tracking „gegen Internetkriminalität und Cybermobbing“ aufsitzt, hat die letzten Jahre vermutlich unter einem Stein verbracht. Übrigens steht bis zum heutigen Tag der Beweis aus, dass staatliche Überwachung der Bürger (Tracking i.w.S.) zu weniger Kriminalität führt.

Meme mit einem Zitat, das nicht von der Person auf dem Bild stammt.

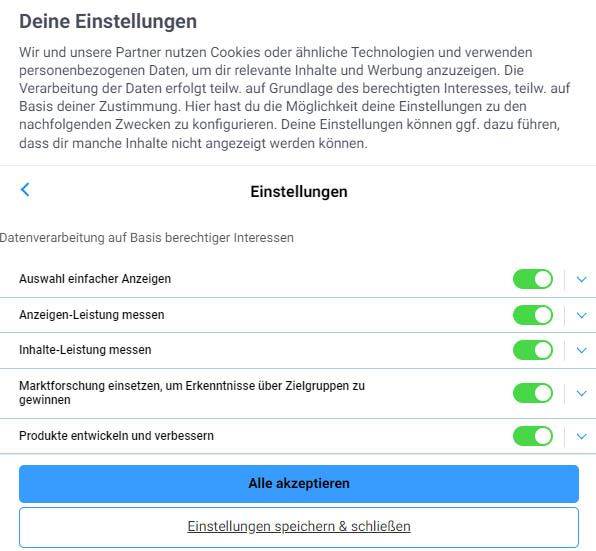

Auf die Cookie Notice vertrauen

Reintheoretisch könnte man sich beim Schutz vor Webtracking auf die Cookie Notice verlassen. Bei ausschließlich korrekt eingestellten Cookie Consent Bannern auf allen Websites der Welt wäre das eine legitime Möglichkeit. Aber dadurch wäre das eigentliche Problem nicht behoben, sondern nur an die Betreiber besuchter Websites weitergereicht.

In der Praxis zeigt sich jedoch bis heute, dass eine datenschutzkonforme Cookie Notice nicht unbedingt die Regel ist. Viele Website Betreiber sind überfordert mit den neuen Datenschutzanforderungen. Andere nehmen hohe Bußgelder in Kauf, die von den zusätzlichen Vorteilen des illegalen Trackings beglichen werden sollen (z.B. übersteigt der zusätzliche Umsatz des Trackings das Datenschutz-Bußgeld). Und Unternehmen außerhalb der EU sehen keine nennenswerte Gefahr im eigenen Land juristisch belangt zu werden.

Woran genau es liegt, ist eigentlich auch egal. Fest steht, dass man sich weder in Europa und erst recht nicht bei außereuropäischen Websites auf eine DSGVO konforme Cookie Notice verlassen sollte.

Info: Die Bitkom kommt in einer repräsentativen Umfrage übrigens zum Ergebnis, dass 89% der Unternehmen die Datenschutz-Grundverordnung (DSGVO) für praktisch nicht umsetzbar halten.

Screenshot: Dieser Website Betreiber setzt weiterhin auf Opt-Out Cookies und bezieht sich dabei auf sein berechtigtes Interesse.

Alternative Suchmaschinen nutzen

Alternative Suchmaschinen werden zwar häufig im Zusammenhang mit Privacy und Schutz vor Tracking erwähnt, sie sind aber nur bedingt hilfreich. Zwar hinterlässt Du als Nutzer deutlich weniger Datenpunkte, wenn die Suche z.B. bei DuckDuckGo, statt bei Google stattfindet. Das ist aber nur deshalb relevant, weil Google selbst das größte Werbenetzwerk der Welt ist und die Google Daten mit anderen Daten Deines Nutzerprofils verknüpft.

Nicht jedes Werbenetzwerk nutzt die gleichen Datenquellen. Google kann das Suchverhalten auf der Suchmaschine analysieren, Facebook dafür die Profile der Mitglieder. So geht das bei vielen Werbenetzwerken. Schlussendlich sind aber viele in der Lage Nutzern personalisierte Werbung auszuspielen. Daher ist die Nutzung alternativer Suchmaschinen zwar grundsätzlich empfehlenswert, aber keine geeignete Lösung zum Schutz vor Webtracking.

Opt-Out bei Social Media

Für die bekanntesten Werbenetzwerke gibt es inzwischen Browsererweiterungen, die relevante Tracking Skripte im Browser blockieren. Google bietet zum Beispiel das Browser-Add-on zur Deaktivierung von Google Analytics an.

Diese Methode bietet aber bloß lückenhaften Schutz, weil sie nicht für viele Werbenetzwerke besteht. Außerdem müsste man die Erweiterungen immer aktuell halten und neue Werbenetzwerke möglichst schnell hinzufügen.

Browser Einstellungen

Einen wesentlich besseren Schutz vor Webtracking bietet eine entsprechende Konfiguration des Browsers. Statt sich auf die Cookie Notice von Websitebetreibern zu verlassen oder Werbenetzwerke lückenhaft auszuschließen, greift man das Problem mit Browser Settings an der Wurzel.

Do-Not-Track

Die Do-Not-Track-Einstellung gehört zum Standard moderner Browser. Dabei kann der Nutzer auf browserebene festlegen, ob er getrackt werden möchte oder nicht. Die Einstellung wird beim Aufruf einer Website im HTTP Header an Websites übermittelt.

Aufgrund fehlender Gesetze zur verpflichtenden Einhaltung der Do-Not-Track-Einstellungen von Website-Besuchern ist diese Methode allerdings sehr ineffektiv. Tracker verzichten einfach darauf, die Einstellungen des Nutzers zu respektieren.

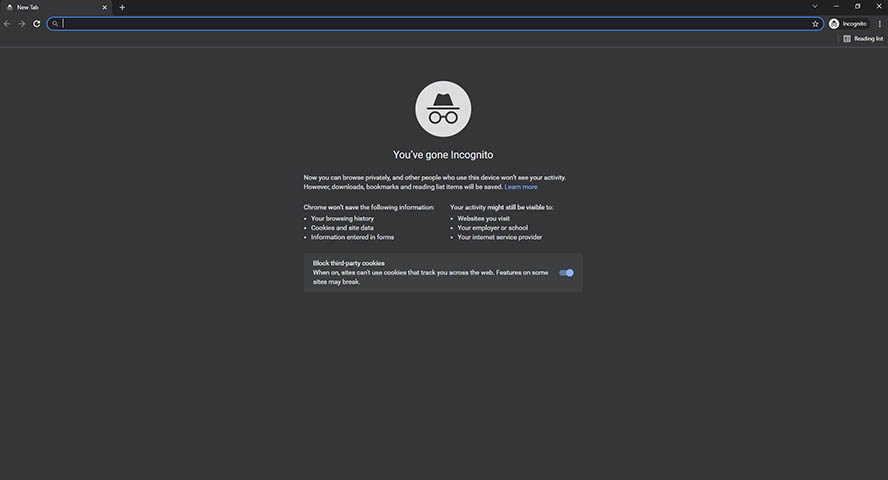

Incognito Mode und Private Browsing

Der Incognito Mode (auch Private Browsing) ist als Funktion ebenfalls in jedem modernen Browser vorhanden. Dabei wird ein separates Browser-Fenster geöffnet, dessen gesamte Surfhistorie nur für den Zeitraum der Nutzung (Session) gespeichert wird. Das betrifft Cookies, besuchte Websites, Textfeldeingaben (z.B. Keywords bei Suchmaschinen, Formulare) und die Download Historie. Das Incognito-Fenster hat außerdem keinen Zugriff auf den localStorage des normalen Browsers (Stichwort: HTML5 Cookies).

„Der Incognito Modus entfernt alle Informationen auf Deinem Gerät, die etwas mit der aktuellen Sitzung zu tun haben, sobald er wieder geschlossen wird.”

Die Shortcuts für den Incognito Modus lauten:

4. Chrome Incognito Modus: STRG + SHIFT + N

5. Firefox Private Browsing: STRG + SHIFT + P

Incoginto Mode Chrome Browser.

Incognito Mode Firefox Browser.

Allerdings bietet die Incognito-Funktion bloß teilweise Schutz und nur in Bezug auf Cookie Tracking. Alternative Tracking Methoden wie Fingerprinting oder IP-Tracking werden nicht unterbunden. Deshalb eignet sich der Incognito Mode übrigens auch nicht für einen Blick auf unpersonalisierte SERPs. Denn Google kann den Nutzer anhand des Fingerprints oder der IP weiterhin zuordnen und Suchergebnisse personalisiert ausspielen.

Tipp: Lass Dich vom Incognito Mode nicht in falsche Sicherheit wiegen. Er bietet deutlich weniger Schutz, als die Vermarktung einiger Browserhersteller vermuten lässt. Die größten Mythen zum Thema „Incognito Mode“ hat Mozilla freundlicherweise zusammengefasst.

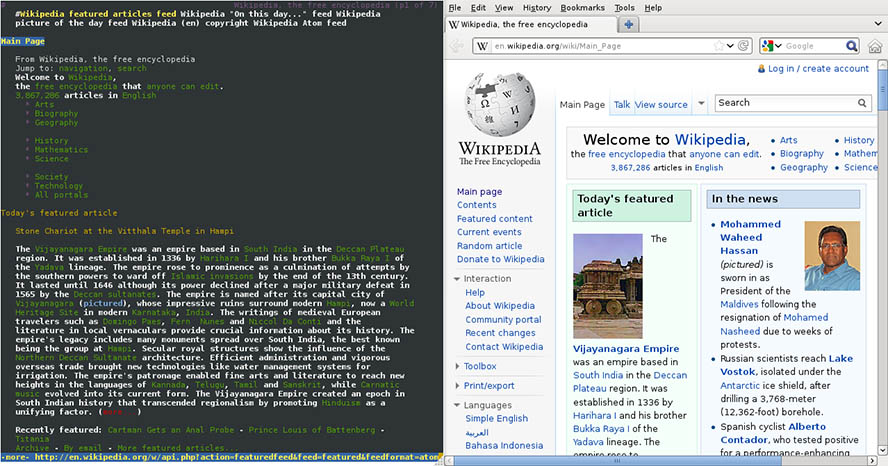

JavaScript verbieten

Ein vollständiger Verzicht von JavaScript würde sich äußerst positiv auf den Schutz vor Trackern auswirken. Beim Aufruf von „omt.de“ ohne JavaScript sinkt bspw. die Anzahl der gesetzten Cookies von 21 auf 2. Auch die Möglichkeiten den Nutzer über Fingerprints zu identifizieren, nimmt deutlich ab.

Das ist aber keine Lösung für den Alltag, da die allermeisten Websites auf JavaScript angewiesen sind. Ohne funktionieren sie einfach nicht. Es gibt zwar, nicht zuletzt den Core Web Vitals geschuldet, einen Trend, Websites wieder möglichst schlank zu programmieren – auf die Schnelle würden mir aber nur eine Hand voll einfallen, die komplett auf JavaScript verzichten (z.B. Fefes Blog).

Darstellung von wikipedia.org mit und ohne JavaScript: Links der JavaScript-lose „Lynx“ Browser und rechts der Firefox Browser (Quelle).

Tipp: Wer sich für den Verzicht von JavaScript interessiert, sollte zum Absatz über Browser Plugins und insb. dem vorgestelltem Plugin „NoScript“ springen.

VPN

Ein VPN (Virtuel Private Network) eignet sich, um die eigene IP-Adresse zu verschleiern. Du verbindest Deinen Computer zunächst mit dem VPN und rufst erst dann Websites auf. Dein Internetanbieter kann so lediglich feststellen, dass eine Verbindung zu einem externen Server (dem VPN) hergestellt wurde. Was danach geschieht, welche Websites aufgerufen werden usw., bleibt dem Internetanbieter verwehrt.

Aus Sicht der Werbenetzwerke geht ein Nutzer mit VPN Anschluss in der grauen Masse von anderen Nutzern unter. Denn ein und die selbe IP wird von vielen Nutzern gleichzeitig verwendet und kann nicht mehr einem Gerät oder Browser zugeordnet werden. Dies erschwert die Erstellung eines Bewegungsprofils.

Info: Ein VPN verschleiert ausschließlich die eigene IP-Adresse und bietet ohne weitere Maßnahmen keinen Schutz vor Tracking.

Browser Plugins

Die Auswahl der richtigen Plugins ist gar nicht so einfach. Einige Kombinationen aus Plugins behindern sich gegenseitig. Andere lassen entgegen der Vermutung noch bessere Schlüsse auf den Nutzer hinter dem Gerät zu. Und wieder andere haben sich im Laufe der Zeit einen schlechten Ruf erarbeitet oder bieten nachweislich unzureichenden Schutz.

Hinzu kommt der permanente Wandel im Bereich Browsertechnologie und Datenschutz. Einige Plugins werden inzwischen nicht mehr benötigt, weil Browser die Tracking-Methode selbst unterbinden. Andere bieten Nutzern in Europa aufgrund der hiesigen Datenschutzgesetze keinen zusätzlichen Schutz.

Ich beschränke mich daher auf gängige und nachweislich sichere Browser-Plugins mit dem größten Trackingschutz. Du kannst selbst entscheiden, welche Variante oder Kombination der Plugins für Dich in Frage kommt.

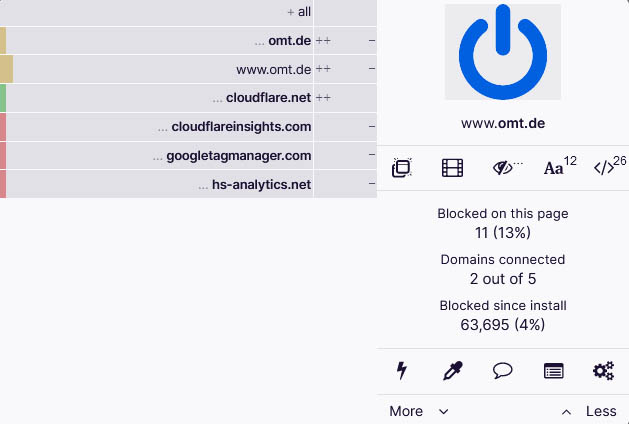

uBlock Origin: Die einfache Variante

Die Mutter aller Tracking Blocker heißt uBlock Origin. Diese einfach zu bedienende Browsererweiterung bietet umfangreichen Schutz vor allen gängigen Werbetrackern. Dabei bedient sich das Plugin bekannter und gut gewarteter Blockinglisten. Diese Listen bestehen wiederum aus einer Menge Filter, die das Laden von Trackern unterbinden. So enthält die bekannte EasyList beispielsweise insgesamt 20 Filter für Facebook-Tracker.

Darüber hinaus hat das Plugin auch einen Expertenmodus. Dort können Nutzer individuelle Einstellungen für unterschiedliche Websites vornehmen. Dieser Modus sollte aber nur von erfahrenen Nutzern aktiviert werden. Der Zugewinn an Trackingschutz durch diesen Modus hält sich in Grenzen, aber die Gefahr Trackern versehentlich ein Einfallstor zu öffnen, ist hoch.

uBlock Origin blockiert das Tracking auf omt.de.

NoScript: Die hardcore Variante

Im Gegenteil zu uBlock erfordert NoScript eine Menge Fleißarbeit, bis verschiedene Websites ordentlich funktionieren. Denn zunächst blockiert das Plugin die Einbindung aller Ressourcen einer Website, wie JavaScript, Schriftarten, Plugins usw. Relevante Ressourcen müssen manuell zugelassen werden. Die Auswahl kann dann abgespeichert werden, sodass beim nächsten Besuch der Website nur ausgewählte Ressourcen geladen werden.

Die Notwendigkeit von NoScript muss jeder selbst abwägen. Der zusätzliche Schutz vor Trackern ist im Vergeich zu uBlock nicht der Rede wert. Einige Experten behaupten sogar das rigorose Blocken aller Ressourcen einer Website würde sich negativ auf den eigenen Fingerprint auswirken. Das kommt aber auf die Konfiguration an, denn im ersten Schritt blockiert das Plugin so ziemlich alles was, mit Tracking zu tun hat. Der größte Vorteil von NoScript bleibt allerdings der Schutz vor XSS-Attacken – mit Webtracking hat das jedoch nichts zu tun.

Tipp: NoScript gehört zu den zwei einzigen standardmäßig installierten Plugins des Tor Browsers. Das andere Plugin ist HTTPS Everywhere.

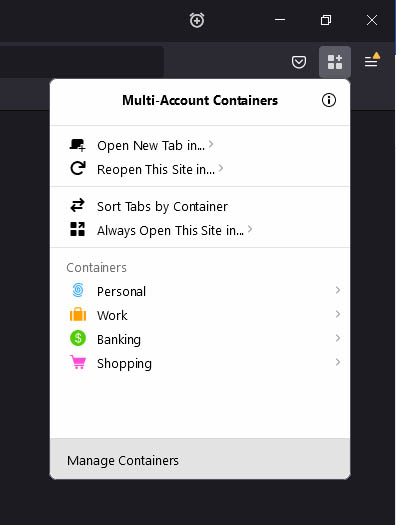

Container Plugins

Eine einfach zu bedienende und nutzerfreundliche Möglichkeit zum Schutz vor Webtracking bieten sogenannte Container. In diesen Containern können Webtracker isoliert werden. Der Facebook Container isoliert zum Beispiel das Tracking Pixel von Facebook auf fremden Websites und öffnet die Facebook-Website stets in einem separaten Container (bzw. farblich erkennbarem Browser Tab). Dadurch wird der Facebook-Tracker vom Surfverhalten des Nutzers außerhalb von “facebook.com” abgeschirmt.

Wer ein eigenes Setup mit unterschiedlichen Containern für verschiedene Websites anlegen möchte, sollte sich die Firefox Erweiterung Multi-Account Containers oder die Chrome Erweiterung SessionBox genauer anschauen. Mit diesen Plugins können Websites gruppiert und Containern zugeordnet werden. Eine Verfolgung über unterschiedliche Websites hinweg wird dadurch erschwert, weil die Browserdaten in verschiedenen Containern liegen und untereinander nicht übertragen werden können.

Die Standard Profile des Multi Account Containers im Firefox Browser.

Tor Browser

Ein Großteil der vorgestellten Schutzmechanismen ist beim Tor Browser standardmäßig implementiert. Allerdings ist der Tor Browser nicht wirklich für einen alltäglichen Einsatz geeignet, da er doch sehr restriktiv ist. Viele Websites funktionieren nicht ordentlich und generell ist das Tor Netzwerk ziemlich langsam beim Seitenaufbau. Zudem schießt der Tor Browser etwas über das Ziel hinaus, nicht von Werbetrackern verfolgt werden zu wollen.

Um in der grauen Masse unterzugehen bzw. das Bündeln von Daten unterschiedlicher Sitzungen zu vermeiden, sind die vorgestellten Tipps völlig ausreichend. Zudem wirken sie sich, mit Ausnahme von NoScript, nicht auf die Funktionalität von Websites aus. Du kannst Dich also gleichzeitig vor Tracking schützen und wirst beim Surfen keinen Unterschied feststellen. Von mir gibt es deshalb keine Empfehlung für den Tor Browser.

Webtracking und Datenschutz

„Wer 10 Juristen die gleiche Frage stellt, steht zum Schluss mit 11 Meinungen da.”

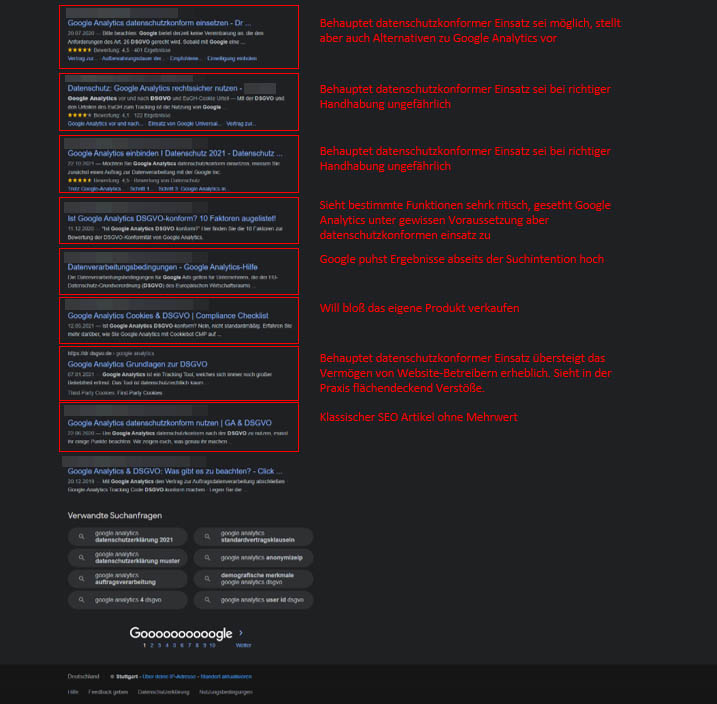

Getreu diesem Motto ist es beim digitalen Datenschutz gar nicht so einfach festzustellen, was erlaubt und was verboten ist. Alleine beim Thema „google analytics dsgvo“ kommen die ersten Suchergebnisse auf Google zu ganz unterschiedlichen Meinungen.

Screenshot aus den Google SERPs mit Keyword Google Analytics DSGVO.

Grundsätzlich liegt die Datenschutzthematik sowieso bei den Werbenetzwerken. Wenn Du in der Search Console anonymisierte Besucherdaten einsiehst, liegt der Datenschutz ja auch nicht bei Dir, sondern bei Google. Allerdings binden viele Website-Betreiber freiwillig Werbetracker auf der eigenen Website ein und sind dadurch vom Datenschutz betroffen. Die Grenze zwischen Datenschutz bei der Webanalyse und Datenschutz beim Webtracking verläuft dabei fließend.

Personenbezogene Daten

Eine besondere Rolle beim Tracking wird personenbezogenen Daten zugeschrieben. Sie dienen der Identifikation des Nutzers, z.B. Name, Anschrift, Telefonnummer, Mail-Adresse oder die IP-Adresse. Das Gesetz fordert einen besonders sorgsamen Umgang mit diesen sensiblen Daten.

Um den gesetzlichen Anforderungen gerecht zu werden, haben Website-Betreiber zwei Möglichkeiten beim Umgang mit personenbezogenen Daten:

6. Die Daten anonymisieren

7. Die Daten pseudonymisieren

In der Praxis werden personenbezogene Daten meist pseudonymisiert. Denn anonymisierte Daten liefern deutlich weniger Informationen. Die pseudonymisierten Daten teilt man dann einem Nutzerprofil zu. Aus dem Nutzer Michael Hammer wird dann zum Beispiel „121808132“, das wird wiederum einem separaten Profil zugeordnet.

Datenschutzerklärung

Sollte inzwischen eigentlich bekannt sein, aber der Vollständigkeit halber: Natürlich braucht jeder Website-Betreiber, der Nutzerdaten erheben möchte, eine aussagekräftige und lückenlose Datenschutzerklärung. Einzelne Textpassagen hängen von den eingesetzten Trackern und Tracking Technologien ab. Und sowieso sollte man dieses Thema mit einem (fähigen) Juristen besprechen.

Tipp: Ich würde übrigens davon abraten, die Meinung unterschiedlicher Juristen einzuholen. Meiner Erfahrung nach hat jeder seinen eigenen Blick auf das Thema. Verschiedene Meinungen sind nicht zielführend und stiften bloß Verwirrung. Finde einen guten Datenschutzexperten und verlasse Dich auf seine Expertise.

Opt-Out und Opt-In

Bei diesem Thema gehen die Meinungen stark auseinander. Grund für die Verwirrung ist der Begriff berechtigtes Interesse. Denn wegen unterschiedlicher nationaler und europäischer Gesetze war die Rechtssprechung bei Cookies lange Zeit nicht ganz klar. Die Tendenz des EuGHs war zwar durchaus ersichtlich, aber Website-Betreiber haben sich aufgrund des eigenen Vorteils auf das berechtigte Interesse des Telemediengesetzes (§ 15 Abs. 3 TMG) berufen und Cookies über Opt-Out eingebunden.

Info: Opt-Out beschreibt eine Cookie Notice, die dem Tracking unterschiedlicher Anbieter erstmal zustimmt. Zum Schutz vor Tracking muss der Nutzer sich mit einem Klick vom jeweiligen Anbieter abmelden. Opt-In beschreibt genau das Gegenteil: Um getrackt zu werden, muss ein Nutzer erst aktiv zustimmen und ein Häckchen in der Cookie Notice setzen.

Inzwischen gibt es Klarheit: Der Bundesgerichtshof traf ein Urteil, das eine verpflichtende Einwilligung für alle Cookies vorsieht. Als Entscheidung der obersten Gerichtsinstanz und in Anbetracht der rechtlichen Auslegung des EuGHs ist das Thema damit eigentlich durch. Es fehlt diesbezüglich allerdings noch eine Anpassung im Telemediengesetz.

„Einwilligungskästchen müssen also vom Nutzer aktiv angekreuzt werden. Die bloße Bestätigung vorangekreuzter Felder genügt nicht”

Fazit

Webtracking ist im Internet allgegenwärtig. Eine Vielzahl von Interessensgruppen zeigt ein außerordentlich hohes Interesse daran, möglichst viel über das Verhalten von Nutzern zu erfahren. Die bekanntesten Vertreter der genannten Gruppe sind Werbenetzwerke, aber auch Cyberkriminielle und insb. Regierungen im In- und Ausland. Mit sogenannten Trackern werden Nutzer über verschiedene Websites und Webapps verfolgt, um möglichst viele Daten zu sammeln.

Die Daten werden kumuliert, analysiert und Nutzerprofilen zugeordnet. Werbenetzwerke können daraufhin personalisierte Werbekampagnen an unterschiedliche Nutzer(gruppen) ausspielen. Werbetreibende erhoffen sich durch den Kauf dieser Werbekampagnen weniger Streuverluste im Vergleich zu klassischer und nicht personalisierter Werbung und somit einen höheren ROI.

Beim Webtracking kommen unterschiedliche Instrumente und Methoden zum Einsatz. Die gängigsten sind Cookies und Fingerprints, beide spielen sich im Browser von internetfähigen Geräten ab. Browser können jedoch mit etwas Aufwand auch so konfiguriert werden, dass Webtracking-Methoden nicht mehr greifen oder je nach Konfiguration sogar vollständig unterbunden werden. Auf diese Art können Nutzer den immer häufigeren Datenschutzbedenken entgegentreten.

Generell befindet sich die digitale Werbebranche in einem heftigen Umbruch. Technologische und gesetzlichen Entwicklungen der letzten Jahre haben die Effizienz von Webtracking negativ beeinflusst. Als Marktführer hat Google die Privacy Sandbox Initiative ins Leben gerufen. Dort werden neue Webtracking-Methoden erforscht. Nicht zuletzt, weil die Tage des 3rd Party Cookie Trackings gezählt sind.

Ein technologischer Durchbruch ist aber noch nicht absehbar. Zuletzt ist Google zurückgerudert und hat das Ende von 3rd Party Cookies nach hinten verschoben. Wie das Webtracking zukünftig funktionieren wird, kann man heute noch nicht wirklich abschätzen – es bleibt spannend.

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen